A febbraio gli innamorati pensano sempre a nuovi modi per festeggiare col partner, per vivere un’esperienza emozionante e romantica. Ma, soprattutto questo febbraio, c’è qualcuno che pensa a noi e vuole farci una sorpresa che, però, siamo certi che non apprezzeremmo. Con le attuali restrizioni globali imposte dalla pandemia, che ha spinto un aumento significativo dello shopping online e i ristoranti chiusi alla sera, le ricerche di attività alternative e regali online per San Valentino sono aumentate notevolmente e i cyber-criminali studiano sempre modi nuovi e creativi per colpire e attirare nuove vittime.

Check Point Research (CPR) ha osservato infatti un’impennata nelle campagne di phishing nella seconda metà di gennaio, con oltre 400 email a settimana di phishing malevole a tema San Valentino.

La maggior parte delle truffe di phishing sono focalizzate sulla frode all’acquirente, e in alcuni casi hanno riutilizzato temi e pagine web di precedenti campagne di phishing. Per esempio, abbiamo individuato un’email che simulava una comunicazione del brand Pandora, una modalità molto simile a una campagna phishing che abbiamo scoperto durante il periodo del Black Friday, nel novembre 2020. L’obiettivo dell’email era, come al solito, quello di invogliare l’utente ad acquistare articoli di gioielleria in forte promozione, con prezzi irragionevolmente bassi, che indirizzava a una falsa pagina web di Pandora che imita in tutto e per tutto l’aspetto e la sensazione del sito reale

Nell’esempio seguente, noterete che nell’e-mail fraudolenta l’anno non è cambiato (“2020 Pandora Official site” invece di 2021) e l’indirizzo della società è scritto in minuscolo (“northern lakes lane, laurel, md, 20723”).

Questi sono indizzi che l’e-mail proviene da una fonte dubbia e il sito web è falso. Naturalmente, il nome del mittente è stato modificato per imitare il marchio, ma l’indirizzo email non è chiaramente collegato ad esso. Chiunque clicchi sui link dell’email verrà reindirizzato a una pagina fraudolenta (www[.]pcharms[.]com) che cerca di imitare il sito web di “Pandora”.

Da: Pandora Outlet (xwxrp@langqicyu[.]wang)

Oggetto dell’email: Valentine’s Day Give The Gift They Really Want…👩

Phishing website:

Perché gli attacchi di phishing sono così pericolosi?

Gli attacchi di phishing di oggi possono essere estremamente mirati. Di solito sono ben pianificati e supportati da un’enorme quantità di ricerche. Per assicurarsi che abbiano successo, gli aggressori passano molto tempo a studiare la loro preda. Gli attacchi di phishing sfruttano diversi vettori di attacco, ma il più comune è la posta elettronica. Altri vettori di attacco comuni sono i siti di phishing e gli SMS, solitamente mirati a rubare le credenziali per eseguire l’acquisizione dell’account. Questi possono portare a risultati devastanti come la perdita di dati, trasferimenti di denaro fraudolenti e altro ancora. Come accennato, poiché questi attacchi sono specificamente progettati per sfruttare il desiderio di concludere un buon affare, è estremamente importante evitare che questi attacchi raggiungano le vittime – perché anche i più vigili e cyber-savvy tra noi possono a volte essere ingannati.

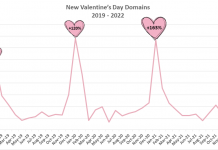

Picco di domini a tema “San Valentino”

Inoltre, per tutto il mese di gennaio CPR ha osservato un picco nel numero di nuovi domini registrati a tema San Valentino. Su 23.000 nuovi domini, lo 0,5% (115) è risultato essere dannoso e l’1,8% (414) sospetto. In generale, c’è stato un aumento del 29% di tali domini registrati a gennaio, in tempo per la stagione di San Valentino.

Come evitare di cadere vittima di questi tentativi di frode? Ecco cosa ti consigliamo per un’esperienza online più sicura:

- Verificate di ordinare online da una fonte autentica. Un modo per essere certi è quello di NON cliccare mai sui link promozionali nelle e-mail, ma di cercare su Google il rivenditore desiderato e cliccare il link dalla pagina dei risultati di Google.

- Non riutilizzare mai le tue credenziali. Il furto di credenziali è un obiettivo comune dei cyberattacchi. Molte persone utilizzano gli stessi nomi utente e password su molti account diversi, quindi se le credenziali di un singolo account vengono rubate sono a rischio anche tutti gli altri account.

- Diffidate sempre delle e-mail di reimpostazione della password. Se ricevi un’e-mail non richiesta di reimpostazione della password, visita sempre il sito web direttamente dal browser e non cliccare sui link incorporati nella mail, e cambia la tua password. Cliccando su un link è infatti possibile essere re-indirizzati a una finta landing page per reimpostare la password di quell’account. Non conoscere la tua password è il problema che i criminali informatici affrontano quando cercano di ottenere l’accesso ai tuoi account online, quindi inviando una falsa e-mail di reimpostazione della password che ti indirizza a un sito di phishing simile, possono convincerti a fornire le credenziali del tuo account.

- Osservate sempre il linguaggio dell’e-mail. Le tecniche di ingegneria sociale sono progettate per sfruttare la natura umana e il fatto che le persone sono più propense a fare errori quando sono di fretta e sono inclini a seguire gli ordini di persone in posizioni di autorità. Gli attacchi di phishing utilizzano comunemente queste tecniche e toni di urgenza e importante per convincere i loro obiettivi a ignorare i loro potenziali sospetti su un’email e cliccare su un link o aprire un allegato.

- Diffidate delle offerte troppo “speciali”. Uno sconto dell’80% su un nuovo iPhone o su un gioiello di solito non è un’opportunità di acquisto affidabile.

- Fai attenzione ai domini simili, agli errori di ortografia nelle e-mail o nei siti web e ai mittenti di e-mail sconosciuti.

Le soluzioni anti-phishing di Check Point includono diversi prodotti che proteggono diversi vettori di attacco: email, mobile, endpoint e rete.

Le statistiche e i dati utilizzati in questa analisi presentano i dati rilevati dalle tecnologie di prevenzione delle minacce di Check Point, archiviati e analizzati in ThreatCloud. ThreatCloud fornisce in tempo reale informazioni sulle minacce derivate da centinaia di milioni di sensori in tutto il mondo, su reti, endpoint e cellulari.

L’intelligence è arricchita da motori basati sull’AI e da dati di ricerca esclusivi di Check Point Research – The intelligence & Research Arm of Check Point.

![ValentinesDay_blog_header[2]](https://www.ilcorrieredellasicurezza.it/wp-content/uploads/2021/02/ValentinesDay_blog_header2-300x170.jpg)