Una nuova vulnerabilità legata all’analisi di immagini TIFF è stata rilevata all’interno di Microsoft Graphics e interessa Microsoft Windows, Microsoft Office e Microsoft Lync. Microsoft ha pubblicato un Security Advisory 2896666, che spiega tutti i dettagli. Microsoft Fix it 51004 è disponibile per ridurre il problema fino a quando non sarà disponibile l’aggiornamento.

La nostra ricerca iniziale dell’exploit dimostra che questa vulnerabilità può colpire le versioni di Microsoft Office del 2003, 2007 e 2010 (la vulnerabilità di Office 2010 è limitata ai sistemi operativi Windows XP e Server 2003) e non avrà successo sulle macchine che permettono di visualizzare i documenti in modalità protetta (il supporto ActiveX è disabilitato nei documenti). Anche se non è facile stabilire se i computer hanno abilitato ActiveX per i documenti Office, è possibile profilare le combinazioni vulnerabili di Microsoft Windows e Office per aiutare a capire l’ampiezza dell’attacco. I nostri dati della telemetria indicano il seguente breakdown delle versioni di Microsoft Office implementate negli ambienti enterprise:

- Office 2003 – 5%

- Office 2007 – 30%

- Office 2010 – 41%

- Office 2013 – 14%

Rispetto ai computer con Office 2010 (41%) osservati, solo il 2% installa Windows XP o Windows Server 2003. Questo permette di avere una superficie di attacco che corrisponde al 37% dei computer aziendali che installano sia Microsoft Windows che Office.

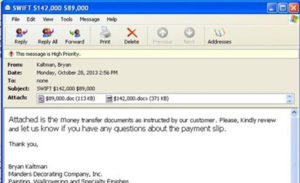

La vulnerabilità permette ai cyber criminali di eseguire un codice remoto, rilevato in attacchi mirati via email contro vittime in Medio Oriente e Asia Meridionale.

“Il 37% degli utenti professionali di Microsoft Office può essere soggetto a questo exploit Zero-day”, ha dichiarato Alex Watson, director of security research at Websense. “Anche se fino a questo momento l’impatto è stato limitato, abbiamo rilevato attacchi email mirati contro vittime in Medio Oriente e Asia Meridionale. Abbiamo ricontrollato i dati della telemetria di terze parti da richieste internet in tempo reale a livello mondiale per determinare l’obiettivo iniziale. Consigliamo agli amministratori IT di installare Microsoft Fixit 51004 per bloccare la vulnerabilità nell’attesa che sia disponibile la patch ufficiale da parte di Microsoft”.